Claude Code 新功能上线,正式开启全民赛博养宠模式!!!

Claude Code 新功能上线,正式开启全民赛博养宠模式!!!

就在前两天 Claude Code意外泄露源码,当时人们发现里面有一个虚拟宠物伙伴Buddy模式尚未发布,而现在,它来了。

什么是 Buddy 模式?

在最新版本的 Claude Codev2.1.89 中,你的编辑器旁边会出现一只可爱的小宠物,它会在你编程时陪伴你,偶尔对你的代码发表评论,甚至在你遇到困难时给出建议。它会以完整的电子宠物风格出现在你的 Claude 代码终端里,让编程过程变得更加有趣和互动。

可以通过 npm i -g @anthropic-ai/claude-code自行更新最新版本v2.1.89的

重新进入 claude 输入 /buddy 即可查看自己的宠物属性啦,每只宠物都有自己的名字

宠物的五大属性系统

每只宠物都有独特的属性值,这些属性会影响它们的行为和互动方式:

1. DEBUGGING(调试能力)

影响宠物发现代码问题的敏锐度

数值越高,越能帮你找到隐藏的 bug

提供调试建议的频率和质量也会提升

2. PATIENCE(耐心值)

决定宠物在长时间任务中的表现

高耐心值的 ...

OpenClaw + GPT-5.4,手把手教你无需购买 API 也能上手使用【附带GPT升级教程】

OpenClaw + GPT-5.4,手把手教你无需购买 API 也能上手使用【附带GPT升级教程】

就在昨天,热门智能体项目 OpenClaw 现已更新至 2026.3.7 版本,带来了上下文引擎插件、lossless-claw 等重磅功能,并进一步扩展了对一系列新模型的支持。

而本次更新中,我们可以发现其中对新模型的支持中就包含了OpenAI最新模型GPT-5.4,这个天选模型发布之后,大家也是争先恐后地想要在OpenClaw接入该模型,但奈何暂不支持授权切换。

相信很多人手中都有自己的gpt账号,现在不管是免费、Plus、Business、Pro 订阅的用户,都可以有额度去使用到ChatGPT附带的Codex。

早在二月份的时候,OpenAI首席执行官就宣布Free/Go用户目前也有 Codex 权限,只不过在额度上可能会与其他付费用户有一定的差距

如果你的GPT经常升级失败,也没有海外信用卡、虚拟卡的话,可以可以看一下往期文章👇

GPT Plus升级失败?没有虚拟卡、海外信用卡怎么办?全新技术实现24小时自助直充升级GPT

如果有其他问题的话,可以联系YueShiwa

...

GPT-5.4 深夜上线!百万上下文+原生操作电脑,OpenClaw 天选模型来了!【附GPT升级教程】

GPT-5.4 深夜上线!百万上下文+原生操作电脑,OpenClaw 天选模型来了!【附GPT升级教程】

就在今天深夜,OpenAI继GPT5.3 Instant之后又推出了一个全新模型—— GPT 5.4

OpenAI 对 GPT-5.4 的定位是:面向专业工作的最强、最高效的前沿模型,并且它已经同时上线 ChatGPT、API 和 Codex。另外还有更高规格的 GPT-5.4 Pro。

GPT-5.4 还是 OpenAI 首个把 GPT-5.3-codex 级代码能力并入主线推理模型的版本,也就是不再把“会写代码”和“懂业务/懂知识”分在两个模型上。

那么,它本次更新最核心的加强点在哪呢?我们要怎么快速升级到GPT-5.4呢?为什么说它是OpenClaw的天选模型呢?另外OpenClaw该如何切换到GPT-5.4呢?

GPT-5.4 的核心加强点

真实工作能力明显增强

这次 GPT-5.4 最核心的提升,不是单一学术跑分,而是真实专业工作任务。

GDPval(真实专业工作任务表现):GPT-5.4 为 83.0% ,GPT-5.2 为 70.9% ,提升 12.1 个百分点 ...

本地AI会话越积越多? 那就用这小工具体验一次真正可控的清理吧~

本地AI会话越积越多? 那就用这小工具体验一次真正可控的清理吧~

上周在清理磁盘的时候,我在几个目录里翻到了成百上千条 AI 会话文件。

~/.codex/sessions、~/.claude/projects、~/.gemini/tmp,每个都在默默长胖。

最麻烦的不是占空间,而是你根本不知道哪些该留、哪些能删。

甚至也有出现一些对话作废了,不能收纳的情况

于是我做了这个小工具 CliJanitor,专门干一件事,帮我把本地 AI 会话“看清楚,再清干净”。

这个工具到底解决了什么

很多人会以为“清理会话”就是删文件,但真实场景不是。

这条会话是哪个工具生成的

有没有我还会复用的上下文

这批删除会不会误伤

万一删错了能不能回滚

CliJanitor 现在支持统一处理 Claude Code、Codex、Gemini 三类会话,并且同时给了 CLI 和 GUI 两种入口。

我最在意的三个设计

一、先读懂再动手删

我给会话做了预览增强,不是简单把原始 JSON 糊你一脸。

预览里会尽量过滤命令噪声和运行元信息,只保留 user 和 assistant 的有效对话,还会单独补一段“ ...

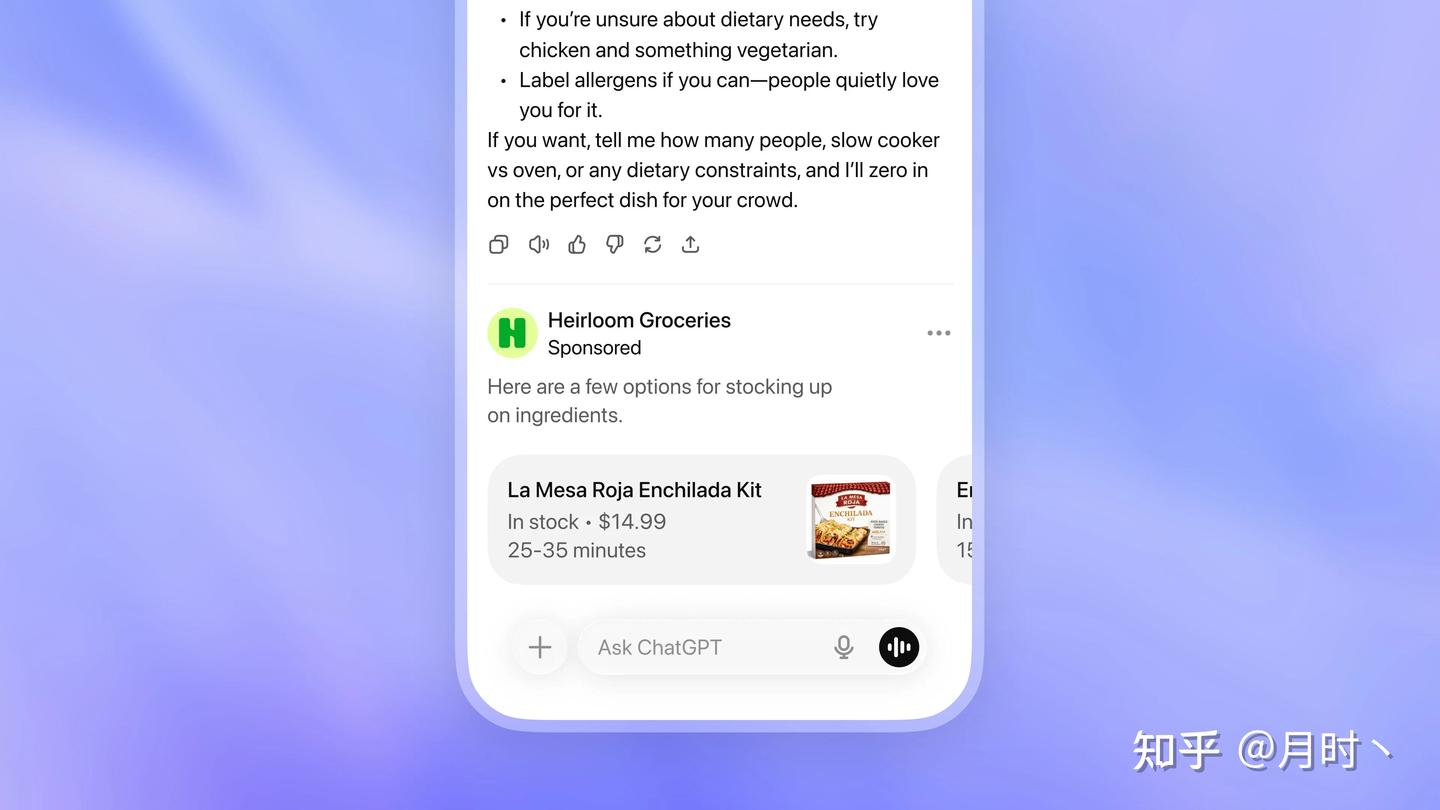

OpenAI 开始测试 ChatGPT 广告,本周将发布更新的对话模型

OpenAI 开始测试 ChatGPT 广告,本周将发布更新的对话模型

OpenAI 正式在 ChatGPT 中测试广告业务。

据报道,自 2 月 9 日(太平洋时间) 起,ChatGPT 面向免费用户与 Go 订阅用户展示广告内容。广告以清晰标注的形式,出现在对话框下方的独立区域,不会插入或干扰模型回答。

OpenAI 在官网说明中强调,广告将基于用户需求进行优化,但不会读取或利用用户的私人对话内容,广告商也无法干预或影响 ChatGPT 的回答结果。

为什么现在开始做广告?

从时间点来看,ChatGPT 上线广告并不意外。

一方面,产品用户规模已进入 8 亿周活量级,具备商业化放量的基础;

另一方面,大模型训练与算力成本持续走高,仅依赖订阅收入已难以支撑长期扩张。

OpenAI 首席执行官 Sam Altman 表示,广告收入在长期内预计将占公司总营收的 50% 以下。

这一表态也释放出明确信号:OpenAI 并不打算将 ChatGPT 完全转向“广告驱动”,而是维持订阅 + 广告并行的混合商业模式。

广告会不会影响 ChatGPT 的使用体验?

从目前公开的信息来看,广告对核心 ...

想要升级GPT却不知道如何选择套餐较好?一文讲清Go、Plus、Pro、Business之间的区别有哪些?

想要升级GPT却不知道如何选择套餐较好?一文讲清Go、Plus、Pro、Business之间的区别有哪些?

“免费版又用完了,要不要升级?升级选哪个?Go版8美元,Plus版20美元,Pro版200美元…这价格差距也太大了吧!”

作为一个 AI 工具的重度用户,我经常被问到:“ChatGPT Plus 和 Pro 有什么区别?”“Go 版值得买吗?”“Business 与前面这些有什么区别吗?”

2026年,OpenAI把ChatGPT的付费版本扩展到了4个:Go、Plus、Pro、Business。价格从每月8美元到200美元不等,功能差异也很大。今天我们就来聊聊:这4个版本到底有什么区别?你该选哪个?

从价格、功能、权益到适用人群,给你讲透。

👉文末附带快速升级Plus、Business教程

先看一张对比表

在详细讲解之前,先给你一张快速对比表,有个整体印象:

版本

价格

核心特点

适合谁

Free

免费

GPT-5.2(每5小时约10条),将有广告

偶尔使用

Go

$8/月

免费版10倍额度,但有广告

预算有限的学生

Plus

$20/月

Sora视频 ...

Claude Opus 4.6 vs GPT-5.3-Codex,主要更新了什么?有哪些不同?如何使用呢?

Claude Opus 4.6 vs GPT-5.3-Codex,主要更新了什么?有哪些不同?如何使用呢?

快过年了,最近国内AI老热闹了,元宝送红包,千问送奶茶,火药味十足,运营更是一套一套的,再看看国外,人家直接双双上模型,给新年打了一手双响炮。

Anthropic 刚把 Claude Opus 4.6 端上来,

OpenAI 转头就甩出 GPT-5.3-Codex,而且 Codex 不是“PPT 发布”,在 App、CLI、IDE 插件里已经能直接用。

更关键的是,这两次更新都不是那种

“参数 +1%,大家散了吧”

而是路线非常清晰的强化:

Claude 继续往「通用智能、长上下文、复杂思考」走

Codex 则彻底站在「代码、工程、智能体执行力」这一边

如果你平时:

要写代码

要写文档

要做分析

或者已经在用 Agent 搭工作流

那这次更新,大概率会影响你接下来怎么用模型。

所以问题来了:

Claude Opus 4.6 和 GPT-5.3-Codex,到底各自升级了什么?又有什么本质不同?

以下均为官方数据

👉文末附带获取方法

一、Claude O ...

AI任务跑太久又不想盯终端,为了开发摸鱼两不误,我做了个AI CLI提醒器

AI任务跑太久又不想盯终端,为了开发摸鱼两不误,我做了个AI CLI提醒器

前言

作为一个热爱摸鱼的开发者,我每天都要和 Claude Code、Codex、Gemini 这些 AI 工具打交道。它们确实很强大,但喜欢摸鱼的我有一个让人抓狂的问题:当你给它们布置一个耗时的任务后,你永远不知道什么时候该回来看结果。

想象一下这些场景:

让 Claude 重构一个大型模块,你切到 B 站看番,结果它 5 分钟就跑完了,而你多摸了 25 分钟,拖延了进度

让 Gemini 分析一份 1000 行的日志文件,你去刷小红书,结果忘了这茬,半小时后才想起来,耽误了时间

让 Codex 生成测试用例,你开始逛论坛,结果 AI 早就完成了,你却还在那继续逛,不被老板发现的话那就很舒服了!

不过这种"不知道什么时候该回来看"的焦虑,让摸鱼都摸得不安心。

要么就是不敢摸鱼(频繁切回去看,打断摸鱼节奏),要么就是摸过头了(浪费时间,还可能被领导发现)。

作为一个有追求的摸鱼爱好者,我需要一个解决方案:既能安心摸鱼,又不耽误正事。

AI CLI Complete Notify

开发者肯 ...

没有发布会,GPT Image 1.5 凌晨发布,实测与Nano Banana2相比,各有优势,但也一言难尽...

没有发布会,GPT Image 1.5 凌晨发布,实测与Nano Banana2相比,各有优势,但也一言难尽…

OpenAI 急了。上周才刚推 GPT-5.2,这周又端上了新的图像模型。

就在今天凌晨2点多,OpenAI 发布了 GPT Image 1.5——也就是 GPT Image 1 的升级版。

按官方说法,新模型速度快了 4 倍、编辑更精确,而且 API 价格还下调了 20%。

看名字,更像是过渡模型,连发布会都没开,只是在x上发布公告,如果提升真的很大,那应该叫GPT Image 2。

话不多说,来看看有哪些改进,以及实测效果如何。

二、GPT Image 1.5 核心升级

2.1 速度提升:4 倍加速

指标

GPT Image 1

GPT Image 1.5

生成速度

~60秒

~15秒

提升幅度

-

4x

旧版模型动辄需要 1 分钟才能生成图片,新版的速度提升是实打实的改进。

2.2 精准编辑:核心卖点

这是 GPT Image 1.5 主打的能力——你让它改哪里,它就只改哪里。

具体表现:

光线一致性保持

构图稳定不变形

人脸特征多轮编辑后依 ...

AI巨头混战:GPT-5.2紧急出击,对比Gemini3和Claude4.5谁更强呢?不同场景下该如何选择模型呢?

AI巨头混战:GPT-5.2紧急出击,对比Gemini3和Claude4.5谁更强呢?不同场景下该如何选择模型呢?

2025年12月12日凌晨,就在OpenAI十周年之际,OpneAI正式发布GPT-5.2,这是继Google推出Gemini 3一周后的快速回应。而就在半个月前,Anthropic也发布了Claude Opus 4.5。

三大AI巨头在年底展开激烈角逐。

OpenAI CEO Sam Altman称GPT-5.2为"迄今为止最强大的专业知识工作模型系列"。

就在一周前,Gemini 3在多项基准测试中超越了GPT-5.1,这让OpenAI进入了"红色警报"状态。

从GPT-5.1到GPT-5.2仅相隔一个月,这在OpenAI历史上也极为罕见。

新发布的GPT-5.2有什么亮眼之处呢?而面对这些AI巨头,我们又该选择哪些模型呢?

一、GPT-5.2的核心特性

GPT-5.2采用了全新的三模式架构:

Instant模式: 速度优化版本,专为日常查询设计,适合快速响应的常规任务。

Thinking模式:针对复杂的结构化工作,如编程 ...